一、目标

李老板:奋飞呀,过完年了,该收心了,开始搬砖了。你看看我,前两天就开始学习这个app的调试,为啥人家视频里可以ida调试? 而我ida一挂上就卡死呢?

奋飞:这个app加壳了,直接上ida肯定被壳发现了。最起码也得刷个反调试的rom或者搞点反调试的手段吧。今天我们先搞点简单的。

分析某新闻App的通讯协议,RPC调用sign签名。

- 某新闻App版本 v8.3.0

- BlackDex脱壳

- frida rpc调用

二、步骤

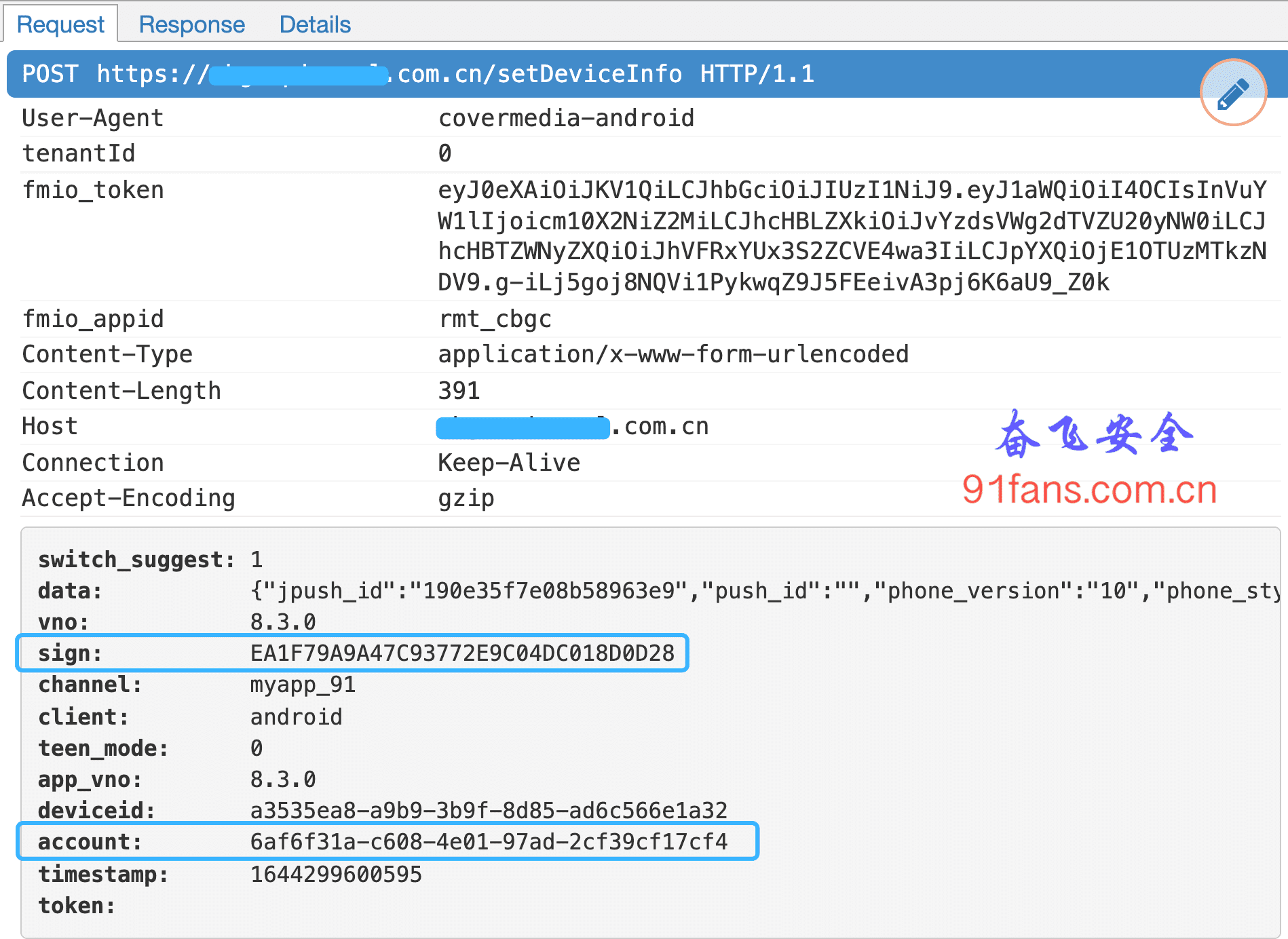

抓个包先

掰着手指头数了数,32位。我去,高度怀疑是传说中的MD5呀。

对待MD5的嫌疑人,我们的操作套路是这样的,先搜索 特征字符串,然后再尝试 hook java的md5算法。

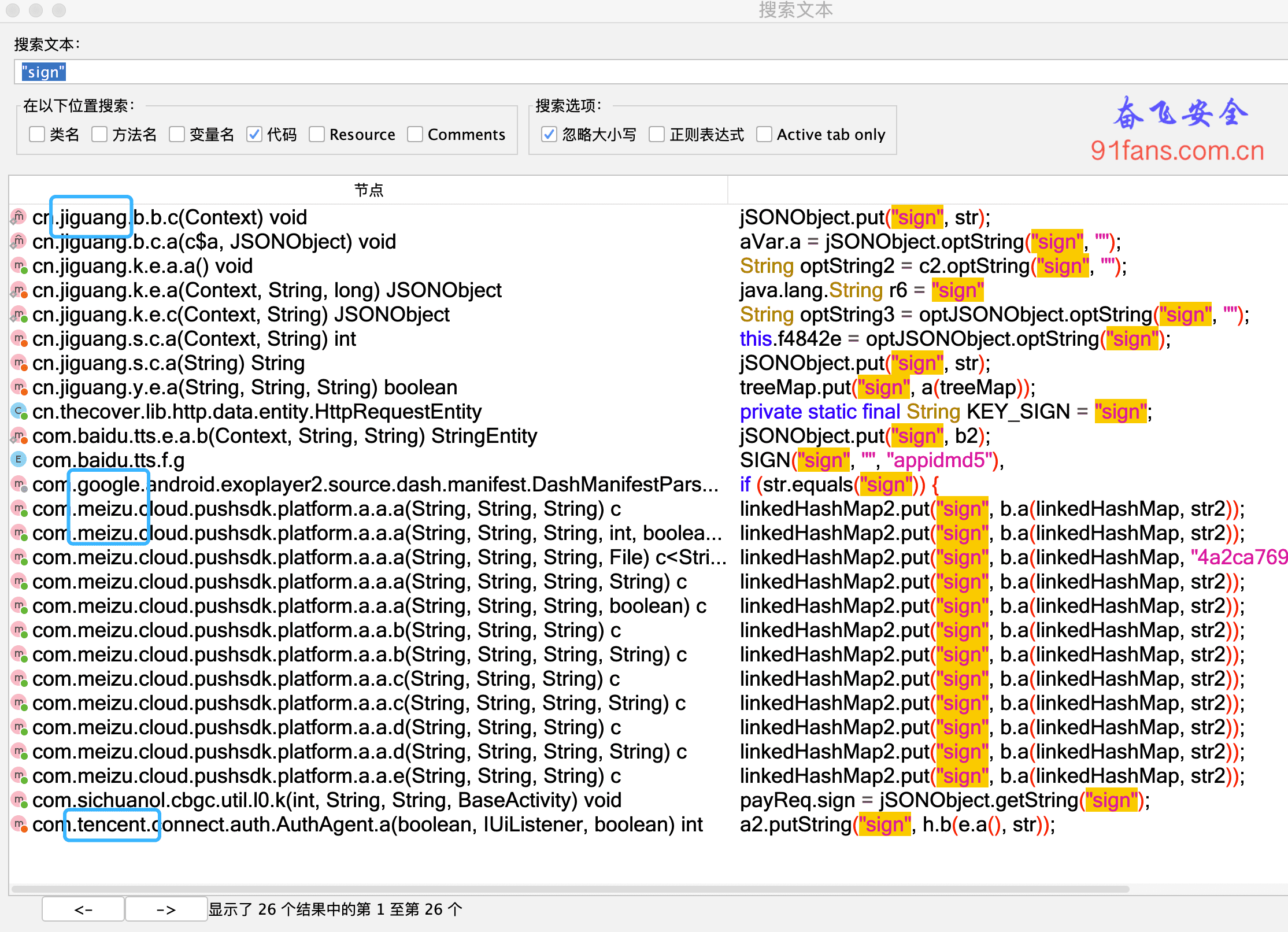

搜 "sign"

先用 BlackDex 把壳脱了,然后搜索 "sign"

结果倒是不多,但是很多明显看上去不对劲。

比如这种 baidu 、 meizu 、tencent 开头的类,大概率是第三方sdk用的。

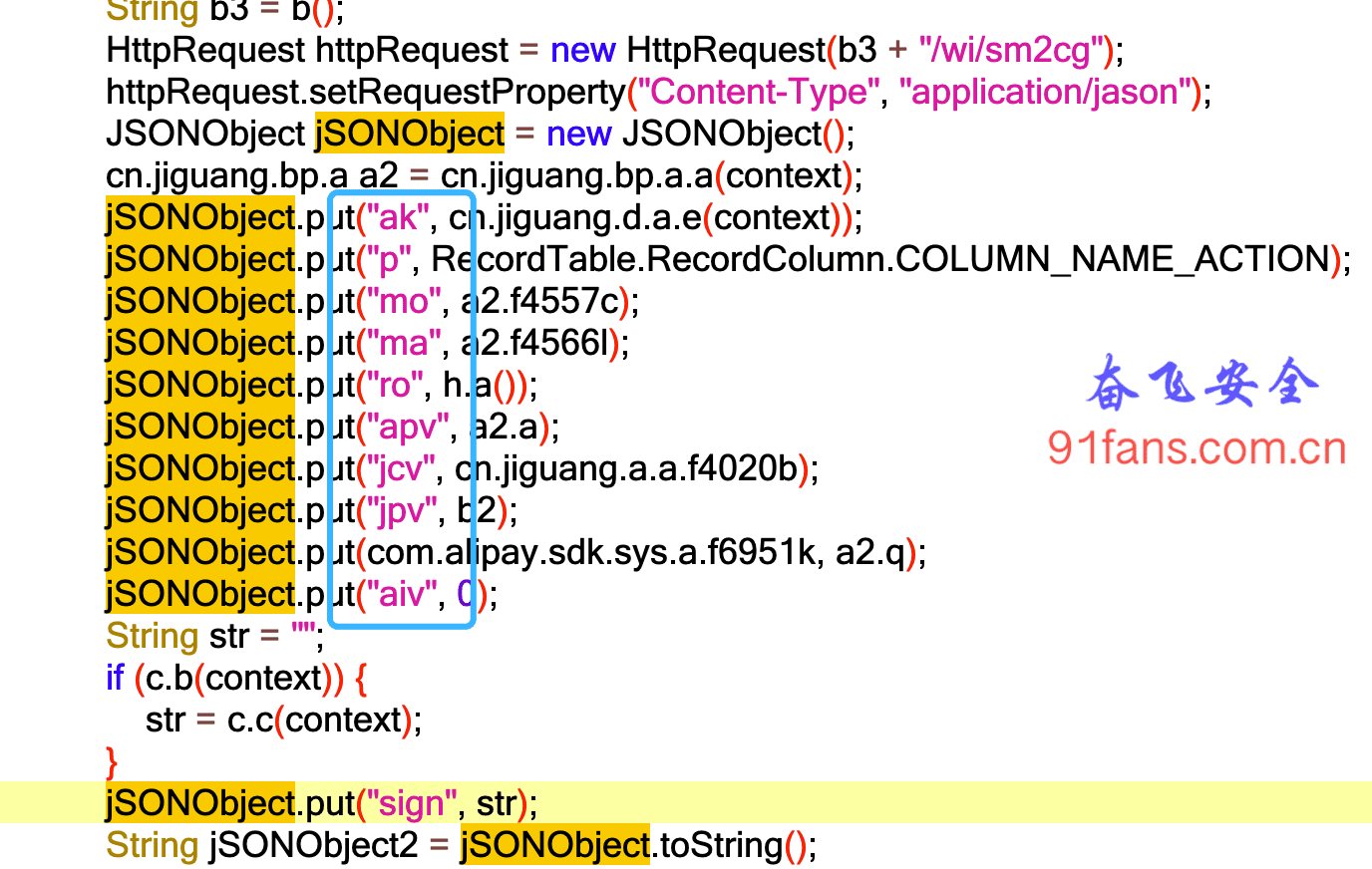

只有 cn.jiguang.xx 貌似有可能,先点进去看看:

进去之后发现还是有点不对,我们抓的包里面没有 ak 、 p 之类的参数。

这时候可以尝试放大招了。 sign 是个比较常见的字符串,那么我们就从抓的包里面找个不常见的字符串。

搜 "app_vno"

混迹江湖这么年,反正这个 app_vno 我就很少见

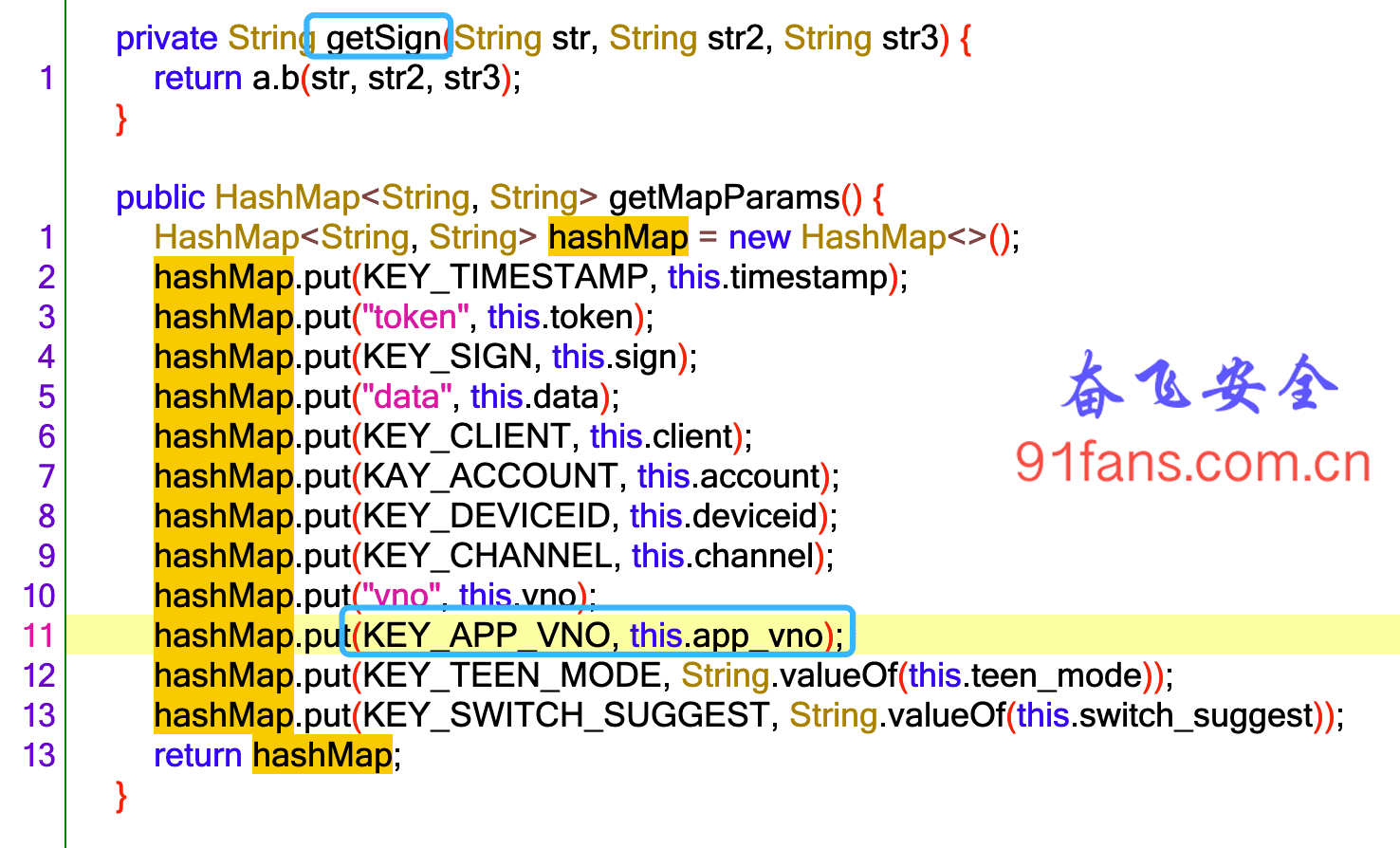

从 app_vno 找到 KEY_APP_VNO ,最后定位到了这个 getSign。

上Frida

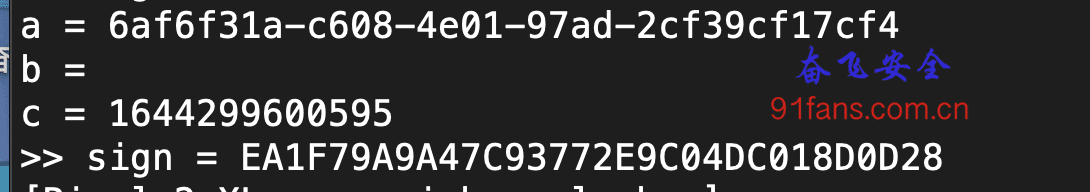

var signClsEx = Java.use("cn.thecover.lib.common.c.a");

signClsEx.b.implementation = function(a,b,c){

var result = this.b(a,b,c);

console.log("a = " + a);

console.log("b = " + b);

console.log("c = " + c);

console.log(">> sign = " + result);

return result;

}跑一下

完美,下面继续Rpc调用下。

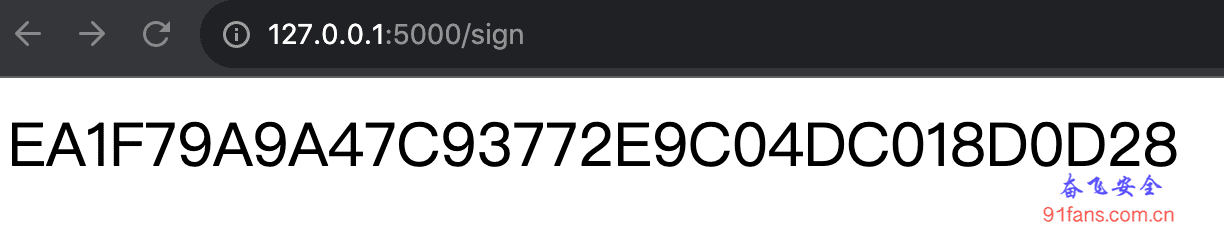

RPC调用

参考下之前 http://91fans.com.cn/tags/rpc/ 介绍的rpc框架。大概改改就行

# run.py

# 参数是三个,第一个参数是 accont, 第二个参数是token ,第三个参数是时间戳

@app.route('/sign', methods=['GET']) # 数据签名

def sc_sign():

global gScript

res = gScript.exports.callsignfun('6af6f31a-c608-4e01-97ad-2cf39cf17cf4','','1644299600595')

return res然后hook.js这么写:

// hook.js

// 签名

function callSignFun(str1,str2,str3){

var result = 'null';

Java.perform(function () {

var SCSignCls = Java.use("cn.thecover.lib.common.c.a");

var res = SCSignCls.b(str1,str2,str3) ;

result = res;

});

return result;

}

rpc.exports = {

callsignfun : callSignFun

};最后浏览器里跑一下 http://127.0.0.1:5000/sign

三、总结

优先搜索特征字符串,其次是特征算法。最后就是 字符串匹配。

跟着教程学习最好有头有尾,版本一致,脚本一致,结果不一致。就要排查手机是不是有问题和操作系统是不是不一样了。

今年计划出个系列视频课,第一个计划是做个unidbg还原算法的专题。当然,是收费课程,希望大家多提建议和意见。

今日送君须尽醉,明朝相忆路漫漫

关注微信公众号,最新技术干货实时推送